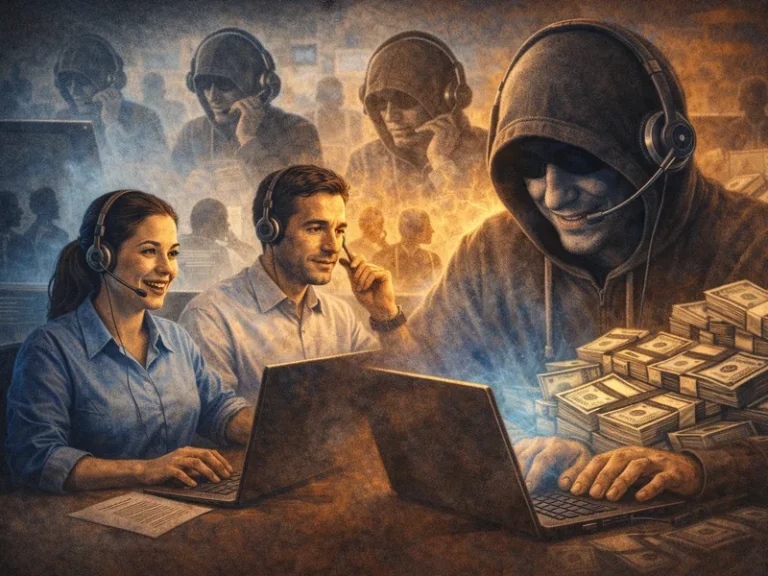

在现代网络犯罪中,call center scams 已成为最具欺骗力的 social engineering 攻击手段之一。与常见的 phishing emails 或明显的诈骗信息不同,这类攻击依赖真实的人际互动。受害者听到的是自信而专业的声音、规范的用语,以及与正规客户服务流程极为相似的沟通方式。正是这种“真实的人类交流”,使 call center scams 尤其危险,因为信任是在通话过程中被一步步建立起来的。

随着企业不断数字化客户互动,并越来越依赖远程支持服务,攻击者也在复制同样的模式。他们搭建假冒的 call center,为诈骗人员提供话术培训,并利用窃取或泄露的数据来增强可信度。最终形成的,是一种同时针对个人与企业的持续性威胁,甚至能够绕过传统的 cybersecurity controls。

什么是 Call Center Scams?

Call center scams 指的是攻击者冒充银行、电信运营商、政府机构、技术支持团队,甚至企业内部部门的欺诈行为。他们的目标是诱导受害者泄露敏感信息、进行转账付款,或授予系统访问权限。

这类诈骗之所以成功,并不仅仅依赖技术手段,而是深度利用心理因素。通过制造紧迫感、权威感或恐惧情绪,诈骗者迫使受害者在未充分核实的情况下迅速采取行动。在许多情况下,通话过程看起来十分“日常”,反而让欺骗更加难以察觉。

为什么 Call Center Scams 如此有效

Call center scams 的核心优势在于高度真实。攻击者往往将 social engineering 与公开信息或数据泄露相结合,使对话内容高度个性化,从而显得合法可信。在了解具体手法之前,需要明确一点:这些诈骗几乎从不随机发生,而是经过精心设计、系统化运作的欺诈流程。常见手段包括:

- 使用看似真实的 spoofed phone numbers

- 遵循与真实客服高度一致的脚本与流程

- 引用部分个人或账户信息来增强可信度

- 在不同“部门”之间转接通话以强化真实性

- 通过期限、威胁或紧急警告施加心理压力

这种多层次的欺骗方式,让受害者误以为自己正在与一家真正的组织沟通,而非遭遇诈骗。

组织与个人如何降低风险

防御 call center scams 不能只依赖技术手段。由于这类攻击直接针对人的判断与行为,安全意识与流程设计同样关键。需要明确的是,任何正规的组织都不会在未经核实的情况下,强迫用户立即采取行动。因此,以安全为优先的沟通策略至关重要。

关键防护措施包括:

- 在分享任何信息前,通过官方渠道核实来电身份

- 对员工与客户进行 social engineering 识别培训

- 实施回拨机制与多步骤身份验证流程

- 限制客户支持团队可披露的信息范围

- 在支持互动后监测异常访问或交易行为

当这些做法与成熟的 cybersecurity controls 结合使用时,可大幅降低语音诈骗带来的风险。

Cybersecurity 在语音威胁中的角色日益重要

随着诈骗行为日趋专业化,call center scams 正从单纯的欺诈问题,演变为核心的 cybersecurity 挑战。Voice phishing、deepfake audio 以及 AI-assisted scripts 的出现,使合法客服与恶意攻击之间的界限越来越模糊。

要有效应对这些威胁,组织必须以与 email、network 和 endpoint 相同的安全标准来保护语音渠道。Cybersecurity strategies 需要同步进化,既保护系统本身,也保护与系统交互的人。

Terrabyte 协助组织强化整体 cybersecurity posture,应对现代 social engineering threats,提升检测能力,并构建针对“以信任为攻击入口”的诈骗行为的长期韧性。